linux系统 入侵,Linux系统入侵检测与防御策略

时间:2024-10-19 来源:网络 人气:

Linux系统入侵检测与防御策略

随着Linux系统在服务器、云计算和物联网等领域的广泛应用,其安全性日益受到关注。本文将探讨Linux系统入侵检测与防御策略,帮助用户构建安全的Linux环境。

一、了解Linux系统入侵途径

Linux系统入侵途径主要包括以下几种:

弱密码:使用简单或重复的密码,容易被破解。

漏洞利用:系统或应用程序存在安全漏洞,被攻击者利用。

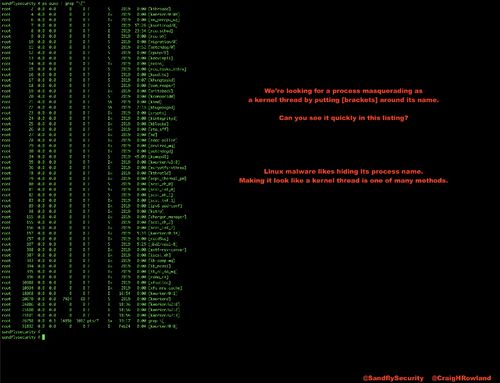

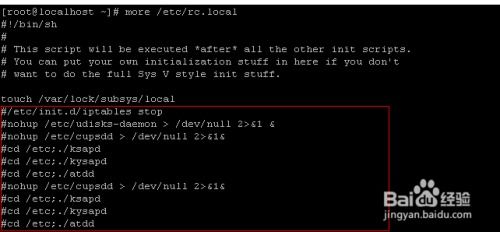

恶意软件:通过恶意软件植入后门,获取系统控制权。

社会工程学:利用用户心理,诱骗用户泄露敏感信息。

二、入侵检测系统(IDS)

入侵检测系统(IDS)是一种实时监控系统,用于检测和响应潜在的安全威胁。以下是几种常见的入侵检测方法:

基于特征的检测:通过比对已知攻击特征库,识别恶意行为。

基于异常的检测:分析系统行为,识别异常模式。

基于行为的检测:监控用户行为,识别恶意操作。

深度包检测:分析数据包内容,识别恶意流量。

三、入侵防御系统(IPS)

入侵防御系统(IPS)是一种主动防御系统,能够在检测到威胁时,采取即时响应措施。以下是IPS的主要功能:

流量监控:实时监控网络流量,识别恶意行为。

报警和日志记录:记录入侵事件,便于后续分析。

主动防御:在检测到威胁时,采取阻止、隔离等措施。

误报和漏报管理:优化检测算法,降低误报和漏报率。

四、Linux系统入侵检测与防御策略

基础安全配置:

使用iptables或firewalld配置防火墙,限制未授权访问。

使用chmod和chown设置文件和目录权限,防止未授权访问。

使用auditd监控和记录系统活动,及时发现异常行为。

系统补丁与更新管理:

定期更新系统补丁,修复已知漏洞。

使用unattended-upgrades工具配置自动更新。

使用OpenVAS或Nessus等工具进行漏洞扫描与修复。

入侵检测与响应:

部署入侵检测系统(IDS),如OSSEC和AIDE。

建立安全事件响应流程,包括检测、响应、恢复和报告。

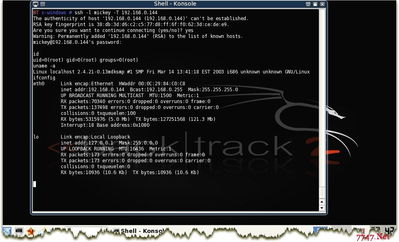

实战场景:

监控带宽,发现异常流量。

查看日志,分析入侵事件。

阻止IP地址,隔离攻击源。

审计与修复,防止再次入侵。

Linux系统入侵检测与防御是一个持续的过程,需要用户不断学习和更新安全知识。通过合理配置防火墙、设置权限、更新系统补丁、部署入侵检测系统等措施,可以有效提高Linux系统的安全性,降低入侵风险。

相关推荐

教程资讯

教程资讯排行