linux 系统调用 劫持

时间:2024-10-28 来源:网络 人气:

Linux 系统调用劫持:原理、方法与风险分析

摘要

系统调用劫持是Linux系统安全领域的一个重要话题。本文将深入探讨Linux系统调用劫持的原理、常见方法以及潜在风险,旨在帮助读者了解这一安全机制,并提高系统安全性。

一、系统调用概述

系统调用是操作系统提供给应用程序与内核交互的接口。在Linux系统中,应用程序通过系统调用请求内核提供各种服务,如文件操作、进程管理、网络通信等。系统调用是用户态与内核态之间通信的桥梁,对于系统的稳定性和安全性至关重要。

二、系统调用劫持原理

系统调用劫持是指攻击者通过修改系统调用表,将原本的系统调用函数替换为恶意代码,从而实现对系统调用的控制。攻击者可以利用系统调用劫持实现以下目的:

窃取敏感信息

修改系统配置

隐藏进程或文件

破坏系统稳定性

三、系统调用劫持方法

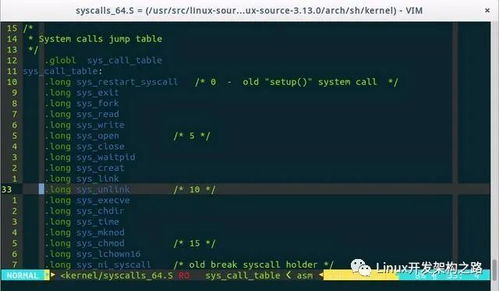

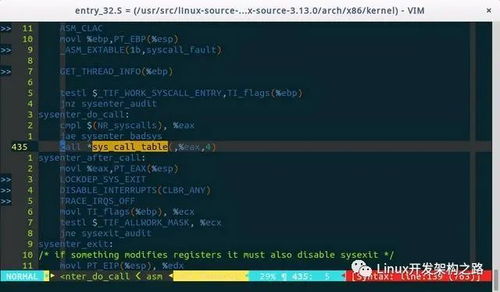

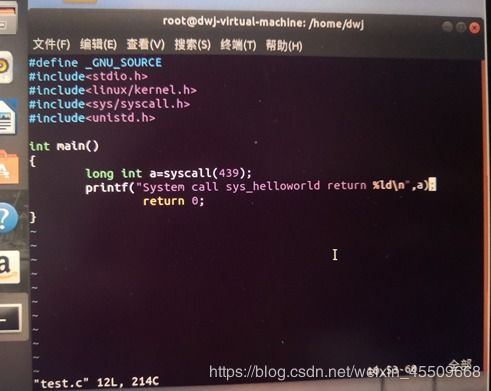

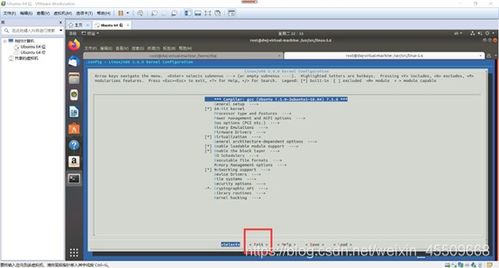

1. 修改系统调用表

攻击者通过修改系统调用表,将原本的系统调用函数指针指向恶意代码。在Linux 2.4内核版本中,系统调用表被导出,攻击者可以直接修改;而在2.6内核版本中,系统调用表不再被导出,攻击者需要通过其他方法获取系统调用表地址。

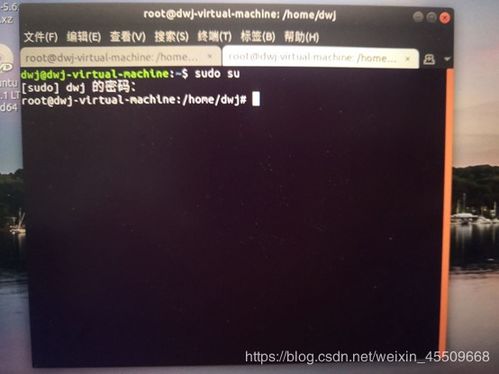

2. 利用内核漏洞

攻击者可以利用内核漏洞,在内核态修改系统调用表。例如,通过提权漏洞获取root权限,然后修改系统调用表。

3. 利用内核模块

攻击者可以编写内核模块,在模块初始化时修改系统调用表。由于内核模块具有高权限,因此可以实现对系统调用的劫持。

四、系统调用劫持风险分析

系统调用劫持具有以下风险:

泄露敏感信息:攻击者可以窃取用户密码、密钥等敏感信息。

破坏系统稳定性:攻击者可以修改系统配置,导致系统崩溃或死机。

隐藏恶意进程:攻击者可以隐藏恶意进程,避免被安全软件检测。

传播恶意软件:攻击者可以利用系统调用劫持传播恶意软件,如木马、病毒等。

五、防范措施

为了防范系统调用劫持,可以采取以下措施:

加强内核安全:定期更新内核,修复已知漏洞。

限制内核模块权限:对内核模块进行严格的权限控制,防止恶意模块加载。

使用安全软件:安装安全软件,对系统进行实时监控,及时发现并阻止恶意行为。

提高安全意识:加强对系统调用劫持等安全威胁的了解,提高防范意识。

系统调用劫持是Linux系统安全领域的一个重要话题。了解系统调用劫持的原理、方法以及风险,有助于提高系统安全性。通过采取有效的防范措施,可以降低系统调用劫持的风险,保障系统稳定运行。

相关推荐

教程资讯

教程资讯排行