linux系统设置密码,密码策略配置

时间:2024-11-25 来源:网络 人气:

Linux系统作为一种广泛使用的操作系统,其安全性一直是用户关注的焦点。其中,密码设置作为系统安全的第一道防线,其重要性不言而喻。本文将详细介绍如何在Linux系统中设置密码,包括密码策略的配置、密码复杂度的要求以及密码安全性的提升方法。

密码策略配置

在Linux系统中,密码策略的配置主要涉及以下几个参数:

PASSMAXDAYS:一个密码可使用的最大天数。

PASSMINDAYS:两次密码修改之间最小的间隔天数。

PASSMINLEN:密码最小长度。

PASSWARNAGE:密码过期前给出警告的天数。

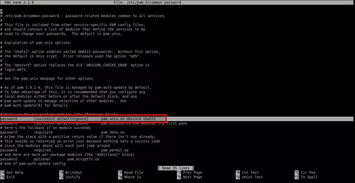

这些参数可以在/etc/login.defs文件中找到。以下是一个示例配置:

PASSMAXDAYS 99999

PASSMINDAYS 0

PASSMINLEN 8

PASSWARNAGE 7

其中,密码最小长度设置为8位,密码过期前会提前7天给出警告。

密码复杂度要求

为了提高密码的安全性,建议设置以下密码复杂度要求:

密码长度至少为8位。

密码必须包含大小写字母、数字和特殊符号。

密码中不能包含用户名、真实姓名、生日等个人信息。

密码不能与之前使用过的密码相同。

以下是一个示例密码策略配置,实现了上述要求:

password requisite pam_pwquality.so retry=3 minlen=8 difok=3 ucredit=-1 lcredit=-1 dcredit=-1 ocredit=-1 enforce_for_root

其中,retry=3表示用户在输入错误密码时,有3次重试机会;minlen=8表示密码最小长度为8位;difok=3表示密码与用户名至少有3个字符不同;ucredit=-1、lcredit=-1、dcredit=-1、ocredit=-1分别表示密码中必须包含至少一个大写字母、一个小写字母、一个数字和一个特殊符号。

提升密码安全性方法

使用强密码:遵循上述密码复杂度要求,设置一个难以猜测的密码。

定期更换密码:建议用户每隔一段时间更换一次密码,以降低密码被破解的风险。

禁用弱密码:在/etc/pam.d/common-password文件中,设置密码策略,禁止使用弱密码。

使用PAM模块:安装并配置PAM模块,如pwquality、pam_pwquality等,以增强密码安全性。

限制登录尝试次数:在/etc/pam.d/common-auth文件中,设置PAM模块,限制登录尝试次数,如auth required pam_faillock.so deny=3。

相关推荐

教程资讯

教程资讯排行